Die versteckte Gefahr im Code: Wie undefined Behavior C- und C++-Programme zum Einsturz bringen kann

Die versteckte Gefahr im Code: Wie Undefined Behavior C und C++ Programme zum Einsturz bringen kann

Geschätzte Lesezeit: 6 Minuten

Wichtige Erkenntnisse

- Undefined Behavior (UB) bedeutet: Der Sprachstandard schreibt kein Verhalten vor - der Compiler darf das Ergebnis frei wählen.

- UB kann zu Abstürzen, falschen Ergebnissen oder Sicherheitslücken führen, selbst wenn der Code sauber kompiliert.

- Compiler nutzen UB für aggressive Optimierungen - das kann Sicherheitschecks entfernen oder Laufzeitverhalten verändern.

- Werkzeuge wie UndefinedBehaviorSanitizer (UBSan), AddressSanitizer (ASan) und statische Analysen helfen bei der Aufspürung.

- Defensive Programmierung, Code-Reviews und Tests sind essenziell, um UB zu vermeiden.

Inhaltsverzeichnis

- Titel

- Wichtige Erkenntnisse

- Was passiert, wenn Computer nicht wissen, was sie tun sollen?

- Warum gibt es überhaupt Undefined Behavior?

- Die verschiedenen Arten von unvorhersagbarem Verhalten

- Die häufigsten Fallen

- Wie Compiler Undefined Behavior ausnutzen

- Die Sicherheitsrisiken

- Detecting Undefined Behavior

- Undefined vs Implementation-defined vs Unspecified

- Preventing Undefined Behavior

- FAQ

Was passiert, wenn Computer nicht wissen, was sie tun sollen?

Stellen Sie sich vor, Sie geben jemandem eine Anweisung wie "Gehen Sie geradeaus bis zum Ende der Straße". Was passiert aber, wenn die Straße plötzlich endet und es keinen Weg mehr gibt? Genau dieses Problem kann in der Programmierung auftreten - und es heißt Undefined Behavior.

Undefined Behavior, oder auf Deutsch "undefiniertes Verhalten", ist eines der gefährlichsten und gleichzeitig faszinierendsten Konzepte in den Programmiersprachen C und C++. Es beschreibt Situationen, in denen der Computer buchstäblich nicht weiß, was er tun soll - und deshalb alles Mögliche passieren kann.

Laut der Wikipedia-Definition und Experten-Analysen von Programmier-Blogs bezieht sich Undefined Behavior auf "Aktionen, die nicht durch den Sprachstandard spezifiziert sind und es Compilern erlauben, jedes beliebige Ergebnis zu produzieren - einschließlich Abstürzen, falschen Resultaten oder optimiertem Code, der annimmt, dass UB niemals auftritt." Siehe auch eine Einführung auf fiyam-digital für eine Praxis-orientierte Sicht.

Diese scheinbar technische Definition verbirgt eine dramatische Wahrheit: Ihr Code kann perfekt aussehen, fehlerfrei kompilieren und trotzdem völlig unvorhersehbare Dinge tun. Von harmlosen falschen Ergebnissen bis hin zu kompletten Systemabstürzen oder sogar Sicherheitslücken ist alles möglich.

Warum gibt es überhaupt Undefined Behavior?

Die Geschichte des Undefined Behavior reicht zurück zu den Anfängen der Programmiersprache C. Wie Entwicklungsgeschichte-Experten erklären, wurde dieses Konzept eingeführt, um "portablen, hochperformanten Code auf verschiedenen Maschinen zu unterstützen, ohne bestehende Programme zu beschädigen, die auf plattformspezifische Verhaltensweisen angewiesen waren."

Anders ausgedrückt: Die Schöpfer von C wollten, dass ihre Sprache auf jedem Computer funktioniert - von winzigen Mikrocontrollern bis hin zu riesigen Supercomputern. Anstatt für jede mögliche Situation ein spezifisches Verhalten festzulegen, entschieden sie sich für einen anderen Ansatz: Sie definierten bestimmte Situationen als "undefiniert" und überließen es dem Compiler, zu entscheiden, was passieren soll. Weitere Perspektiven dazu finden sich auf fiyam-digital.

Dieser Ansatz ermöglicht es Compilern, aggressive Optimierungen durchzuführen. Wie in einschlägigen Forschungsarbeiten beschrieben, "ermöglicht dieses Konzept Compiler-Optimierungen, indem es Annahmen gestattet, dass ungültige Code-Pfade vermieden werden, was die Performance auf verschiedener Hardware verbessert, ohne spezifische Fehlerbehandlung zu verlangen."

Die verschiedenen Arten von unvorhersagbarem Verhalten

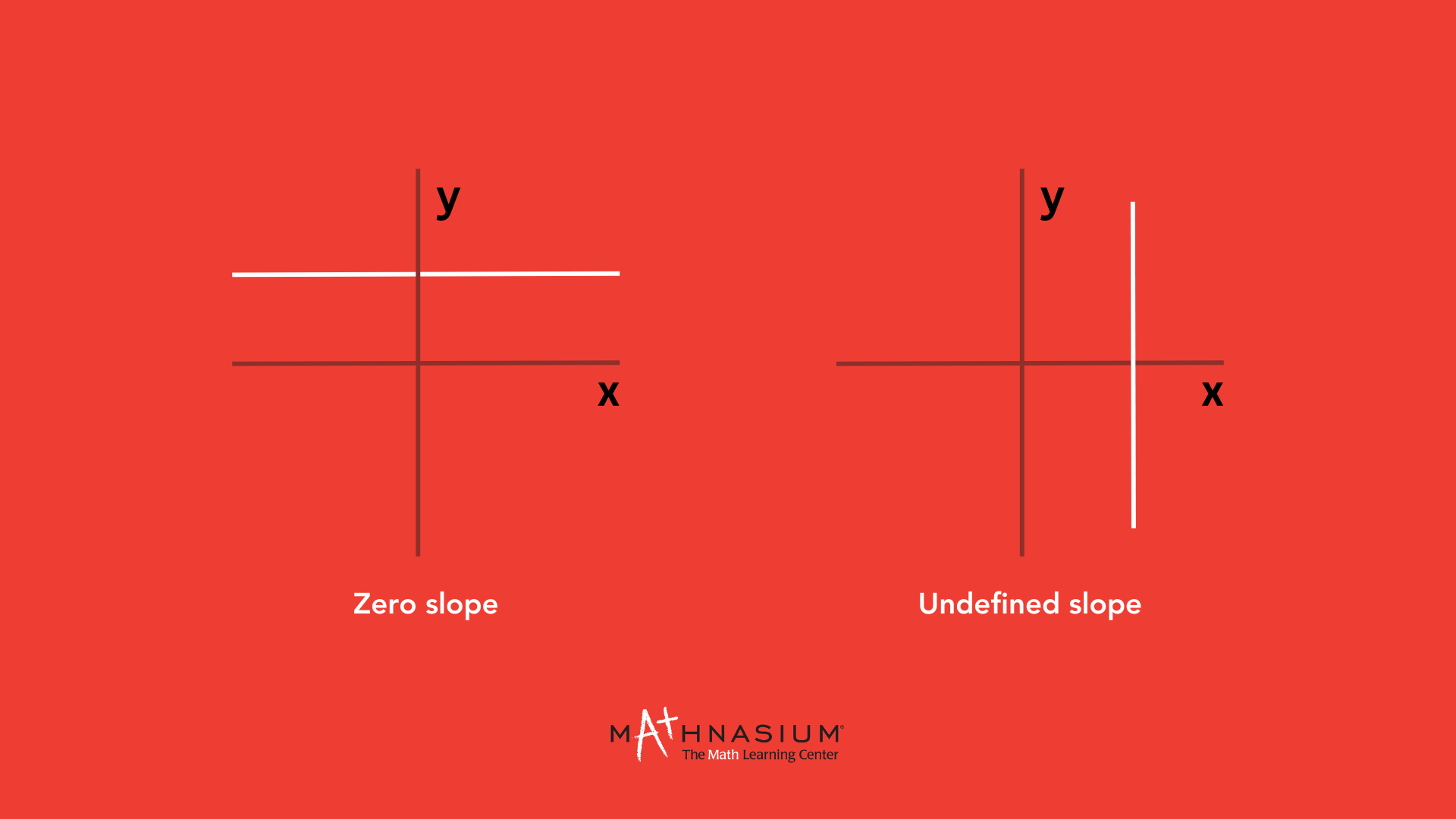

Nicht alles, was unvorhersagbar erscheint, ist gleich. Programmierer müssen zwischen vier verschiedenen Kategorien unterscheiden:

Spezifiziertes Verhalten (Specification-defined)

Das ist der einfachste Fall. Hier definiert der Sprachstandard vollständig, was passieren soll. Wie Experten-Analysen zeigen, fallen die meisten arithmetischen Operationen in C in diese Kategorie. Wenn Sie 2 + 2 berechnen, wissen Sie mit Sicherheit, dass das Ergebnis 4 ist.

Implementierungs-definiertes Verhalten (Implementation-defined)

Hier ist das Ergebnis zwar nicht vom C-Standard festgelegt, aber der Compiler, das Betriebssystem oder die Hardware müssen sich konsistent verhalten und ihr Verhalten dokumentieren. Ein klassisches Beispiel, wie in vielen Programmierung-Tutorials erklärt, ist die exakte Größe von int über die Mindestbits hinaus (z.B. 16+ Bits).

Unspezifiziertes Verhalten (Unspecified)

Das Ergebnis kann variieren, muss aber nicht dokumentiert werden. Laut Fachquellen ist ein typisches Beispiel "die Reihenfolge der Auswertung in manchen Ausdrücken."

Undefiniertes Verhalten (Undefined Behavior)

Hier ist wirklich alles erlaubt. Wie GeeksforGeeks und andere Quellen wie publikationen zu UB bestätigen, umfasst dies "Null-Pointer-Dereferenzierung, signed Overflow, Verwendung uninitialisierter Variablen und Array-Zugriffe außerhalb der Grenzen."

Der entscheidende Unterschied: Bei Undefined Behavior nimmt der Compiler an, dass so etwas niemals passiert, und optimiert den Code entsprechend.

Die häufigsten Fallen: Wo Undefined Behavior lauert

Der gefährliche Null-Pointer

Einer der häufigsten Auslöser für Undefined Behavior ist der Umgang mit Null-Pointern. Wie Wikipedia und Artikel über Speicherfehler dokumentieren, führen "Dereferenzierungen von Null oder ungültigen Pointern (use-after-free, double-free)" zu unvorhersagbarem Verhalten.

Stellen Sie sich vor, Sie haben einen Pointer, der auf nichts zeigt, und versuchen trotzdem, den Wert an dieser nicht-existenten Stelle zu lesen. Ihr Programm könnte abstürzen, falsche Werte zurückgeben oder scheinbar normal funktionieren - bis es das plötzlich nicht mehr tut.

Array-Grenzen überschreiten

Ein weiterer klassischer Fall ist der Zugriff auf Array-Elemente außerhalb der definierten Grenzen. Wie in der Forschungsdokumentation gezeigt, ist "Array-Indexierung über Grenzen hinaus (Buffer Overflow)" ein häufiger Auslöser für Undefined Behavior.

Wenn Sie ein Array mit 10 Elementen haben und versuchen, auf das 15. Element zuzugreifen, betreten Sie gefährliches Terrain. Sie lesen möglicherweise Daten aus anderen Speicherbereichen oder überschreiben wichtige Informationen.

Signed Integer Overflow: Wenn Zahlen verrückt spielen

Besonders tückisch ist der Umgang mit ganzen Zahlen. Laut mehreren Fachquellen ist "signed Integer Overflow oder Division durch Null" ein häufiger Auslöser für Undefined Behavior.

Was passiert, wenn Sie zur größten darstellbaren Zahl noch eins addieren? In der echten Mathematik würden Sie eine noch größere Zahl erwarten. In C und C++ betreten Sie jedoch die Welt des Undefined Behavior, wo alles passieren kann.

Uninitialisierte Variablen: Das Glücksspiel mit Zufallswerten

Ein weiterer gefährlicher Bereich ist "die Verwendung uninitialisierter automatischer Variablen." Wenn Sie eine Variable deklarieren, aber vergessen, ihr einen Wert zu geben, enthält sie zufällige Daten aus dem Speicher. Dies kann zu völlig unvorhersagbarem Programmverhalten führen.

Wie Compiler Undefined Behavior ausnutzen

Hier wird es richtig interessant. Compiler behandeln Undefined Behavior nicht als Fehler, den sie melden müssen. Stattdessen gehen sie davon aus, dass UB niemals auftritt, und nutzen diese Annahme für aggressive Optimierungen.

Wie Entwickler-Analysen von Microsoft und andere Experten erklären, können Compiler "effizienten Code in Schleifen generieren, indem sie annehmen, dass kein UB auftritt, wie signed Integer Overflow oder Array-Out-of-Bounds-Zugriff, auch wenn dies zu überraschenden Ergebnissen wie Endlosschleifen oder Rückwärts-in-der-Zeit-Invalidierung vorheriger Operationen führt."

Ein praktisches Beispiel: Der verschwundene Sicherheitscheck

Stellen Sie sich vor, Sie schreiben Code wie diesen:

#include <stdio.h>

int main() {

int x = /* großer Wert, z.B. INT_MAX */;

if (x + 1 > x) {

// Sicherheitscode hier

}

return 0;

}Normalerweise würden Sie erwarten, dass diese Bedingung immer wahr ist - schließlich ist x + 1 immer größer als x, oder? Nicht wenn x der größtmögliche Wert für einen signed integer ist! In diesem Fall würde x + 1 zu einem Overflow führen, was Undefined Behavior ist.

Da der Compiler annimmt, dass UB niemals auftritt, schließt er: "Wenn dieser Code ausgeführt wird, dann kann x + 1 nicht zu einem Overflow führen, also ist die Bedingung immer wahr." Der Compiler könnte dann den gesamten if-Block durch den Inhalt ersetzen und die Sicherheitsprüfung entfernen!

Die Sicherheitsrisiken: Wenn UB gefährlich wird

Undefined Behavior ist nicht nur ein theoretisches Problem. Wie Sicherheitsexperten warnen, "stellt UB Sicherheitsrisiken wie Speicher-Korruption oder Verwundbarkeiten dar, wie in realen Exploits durch Pointer-Fehler zu sehen ist." Siehe auch Hintergrundinfos auf raphlinus und praxisnahe Hinweise unter fiyam-digital.

Diese Sicherheitslücken können von Angreifern ausgenutzt werden, um:

- Schadsoftware in Systeme einzuschleusen

- Vertrauliche Daten zu stehlen

- Systeme zum Absturz zu bringen

- Administrative Rechte zu erlangen

Besonders gefährlich wird es, wenn Undefined Behavior in sicherheitskritischen Systemen auftritt - von Webservern über Betriebssysteme bis hin zu medizinischen Geräten oder Fahrzeugsteuerungen.

Detecting Undefined Behavior: Die Jagd nach unsichtbaren Fehlern

Das Aufspüren von Undefined Behavior ist eine der schwierigsten Aufgaben in der Programmierung. Wie viele Entwickler betonen, müssen Programmierer "strikt an Sprachregeln halten und oft Tools wie Sanitizers zur Erkennung verwenden." Für praktische Trainings und Bootcamps siehe Hinweise bei fiyam-digital oder Kursangebote wie AI & Automation Guides.

Sanitizers: Die Detektive im Code

Moderne Entwicklungsumgebungen bieten spezielle Tools, sogenannte Sanitizers, die beim Aufspüren von Undefined Behavior helfen:

- AddressSanitizer (ASan): Findet Speicher-Zugriffsfehler wie Buffer Overflows oder Use-after-free-Probleme. (Docs: ASan)

- UndefinedBehaviorSanitizer (UBSan): Speziell für die Erkennung verschiedener Arten von Undefined Behavior entwickelt. (Docs: UBSan)

- MemorySanitizer (MSan): Entdeckt die Verwendung uninitialisierter Speicherbereiche.

- ThreadSanitizer (TSan): Findet Race Conditions in Multi-Threading-Code.

Diese Tools arbeiten, indem sie zusätzliche Checks in Ihren Code einfügen und zur Laufzeit überwachen, ob verdächtige Operationen auftreten. Wenn Sie lernen möchten, wie solche Werkzeuge praktisch eingesetzt und in CI/CD-Pipelines eingebunden werden, finden sich dazu passende Weiterbildungskurse und Guides (siehe fiyam-digital).

Statische Analyse-Tools

Neben Laufzeit-Tools gibt es auch statische Analysewerkzeuge, die Ihren Code untersuchen, ohne ihn auszuführen. Sie suchen nach bekannten Mustern, die zu Undefined Behavior führen können.

Code-Reviews und bewährte Praktiken

Regelmäßige Code-Reviews, Coding-Standards und Peer-Reviews sind essenziell. Ein Blick von außen fängt oft Annahmen auf, die zu UB führen könnten.

Undefined vs Implementation-defined vs Unspecified: Die Unterschiede verstehen

Viele Programmierer verwechseln diese drei Konzepte, aber die Unterschiede sind entscheidend:

Implementation-defined behavior bedeutet, dass der Compiler eine Wahl treffen muss, aber diese Wahl dokumentieren und konsistent beibehalten muss. Wenn Ihr Compiler entscheidet, dass int 32 Bits hat, muss er das immer so handhaben.

Unspecified behavior erlaubt dem Compiler, zwischen verschiedenen gültigen Optionen zu wählen, ohne diese dokumentieren zu müssen. Die Reihenfolge der Funktionsauswertung in einem Ausdruck ist oft unspezifiziert.

Undefined behavior gibt dem Compiler völlige Freiheit. Er kann alles tun - oder auch gar nichts. Wie mehrere Quellen erläutern, "ist kein Ergebnis von UB als Compiler-Bug zu betrachten; der Standard erlaubt 'alles', von keinem Effekt bis zu System-Abstürzen." Siehe auch eine kompakte Einführung auf fiyam-digital.

Preventing Undefined Behavior: Praktische Strategien für sicheren Code

Defensive Programmierung ist der erste Schritt. Nehmen Sie niemals an, dass Eingaben, Werte oder Seiteneffekte "nie" auftreten - prüfen Sie alles.

- Initialisieren Sie Variablen immer explizit.

- Validieren Sie Pointer vor Dereferenzierung; nutzen Sie Smart-Pointer, wo möglich.

- Verwenden Sie sichere Funktionen oder Bounds-Checks für Array-Zugriffe.

- Nutzen Sie Compiler-Warnungen streng und behandelten Sie sie als Fehler.

- Automatisieren Sie Tests mit Sanitizers in CI.

Diese Maßnahmen reduzieren das Risiko von UB signifikant - sie eliminieren es jedoch nicht zu 100 %. Daher bleibt Monitoring, Code-Review und Einsatz von Analysewerkzeugen weiterhin notwendig.

FAQ

Was ist der praktische Unterschied zwischen "undefined" und einem Compiler-Bug?

Undefined Behavior bedeutet, dass der Sprachstandard kein Verhalten vorschreibt - daher ist jedes beobachtete Verhalten zulässig. Ein Compiler-Bug wäre ein Fehler in der Compiler-Implementierung, wenn dieser sich nicht konsistent mit seinem eigenen Dokumentationsversprechen verhält.

Welche Tools helfen am schnellsten beim Finden von UB?

Für den schnellen Einstieg sind AddressSanitizer (ASan) und UndefinedBehaviorSanitizer (UBSan) sehr effektiv; kombiniert mit statischer Analyse findet man viele typische Probleme.

Macht es Sinn, in sicherheitskritischen Projekten auf C/C++ zu verzichten?

Das hängt von Anforderungen und Constraints ab. C/C++ bieten Kontrolle und Performance, bringen aber Risiken. In sicherheitskritischen Bereichen sind strikte Coding-Richtlinien, formale Verifikation oder Sprachen mit stärkeren Sicherheitsgarantien (z. B. Rust) oft vorteilhaft.