Die Digitale Vertrauensrevolution: Wie Public Key Infrastructure unsere Online-Sicherheit revolutioniert

Die Digitale Vertrauensrevolution: Wie Public Key Infrastructure unsere Online-Sicherheit revolutioniert

Geschätzte Lesezeit: 7 Minuten

Wichtige Erkenntnisse

- Public Key Infrastructure (PKI) ist das unsichtbare Fundament unserer digitalen Vertrauensmodelle.

- PKI bindet öffentliche Schlüssel an verifizierte Identitäten und verhindert so *Man-in-the-Middle*-Angriffe.

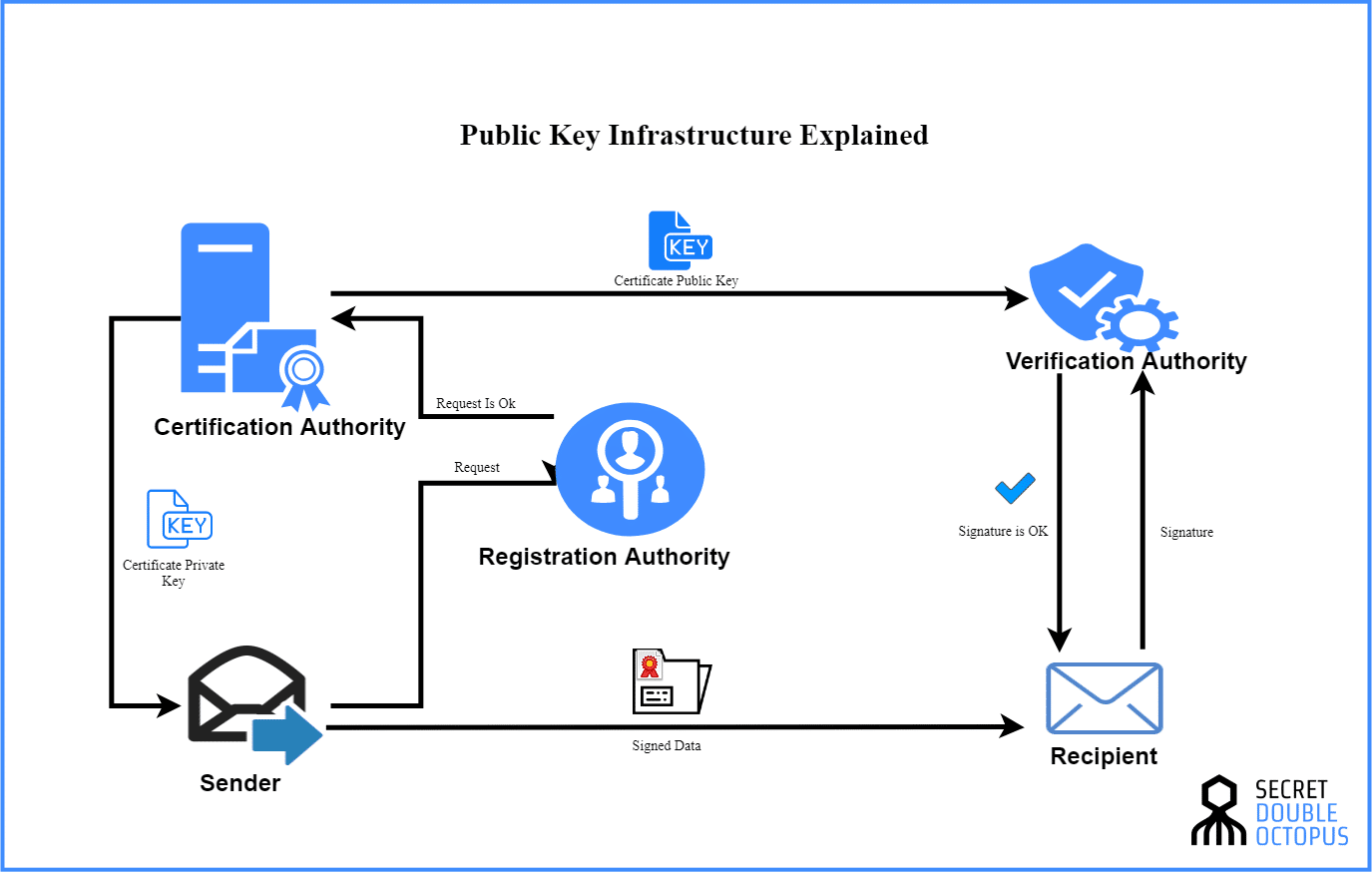

- Die Architektur umfasst CAs, RAs, Zertifikate, Schlüssel-Token, Managementsysteme und Verzeichnisse.

- PKI wird in E‑Commerce, Internet‑Banking, E‑Mail‑Verschlüsselung, IoT und vielen weiteren Bereichen eingesetzt.

- Standards wie X.509 und Vorgaben von NIST sorgen für Compliance und Interoperabilität.

Inhaltsverzeichnis

- Die Digitale Vertrauensrevolution

- Wichtige Erkenntnisse

- Was ist Public Key Infrastructure?

- Die geheime Macht der digitalen Identität

- Die Akteure hinter den Kulissen

- Der Lebenszyklus eines digitalen Zertifikats

- Standards und Compliance

- PKI in Aktion

- Häufig gestellte Fragen (FAQ)

Was ist Public Key Infrastructure und warum sollte Sie das interessieren?

Stellen Sie sich vor, Sie möchten einen geheimen Brief an einen Freund senden, aber der Postweg ist voller neugieriger Blicke. Wie können Sie sicher sein, dass nur Ihr Freund den Brief lesen kann? Genau hier kommt die Public Key Infrastructure (PKI) ins Spiel.

„PKI ist ein Sicherheitsframework aus Rollen, Richtlinien, Hardware, Software und Verfahren, um digitale Zertifikate und öffentlich‑private Schlüsselpaare zu erstellen, zu verwalten, zu verteilen, zu verwenden, zu speichern und zu widerrufen.“

Dies ermöglicht die sichere elektronische Informationsübertragung über Netzwerke - siehe Quellen wie GeeksforGeeks, Wikipedia und NIST.

Aber warum ist das so wichtig? Denken Sie an all die Male, wenn Sie heute online waren: E‑Mail‑Login, Online‑Einkauf, Nachrichten über Messenger - bei jeder Aktion arbeitet PKI im Hintergrund, um Ihre Daten zu schützen.

Die geheime Macht der digitalen Identität

Das Herzstück der PKI liegt in ihrer Fähigkeit, *Vertrauen* zu schaffen. PKI bindet öffentliche Schlüssel an verifizierte Identitäten und verhindert so Man‑in‑the‑Middle‑Angriffe sowie Verletzungen von Vertraulichkeit, Integrität, Authentizität und Nichtabstreitbarkeit - unterstützt durch Ressourcen wie GeeksforGeeks und Wikipedia.

Stellen Sie sich vor, Sie erhalten eine E‑Mail von Ihrer Bank. Woher wissen Sie, dass diese wirklich von Ihrer Bank stammt und nicht von einem Betrüger? PKI ermöglicht genau das - sie beweist die Echtheit digitaler Identitäten.

Die Anwendungen von PKI sind vielfältig und berühren fast jeden Aspekt unseres digitalen Lebens:

- E‑Commerce‑Transaktionen

- Internet‑Banking

- Vertrauliche E‑Mails

- Dokumentenverschlüsselung (z. B. rechtssichere digitale Signaturen, digitale Signatur‑Tools)

- Benutzerauthentifizierung (SSL/TLS, Smart Card‑Anmeldung)

- Sichere Protokolle (z. B. IKE)

- Mobile Signaturen

- IoT‑Gerätevertrauen über X.509‑Zertifikate und TLS (Gebäudeautomation, Predictive Maintenance)

Die Akteure hinter den Kulissen: PKI‑Komponenten entschlüsselt

PKI ist wie ein komplexes Orchester, in dem verschiedene Komponenten zusammenarbeiten, um die Symphonie der digitalen Sicherheit zu erschaffen. Lassen Sie uns die Hauptakteure kennenlernen:

Die Zertifizierungsstelle (Certificate Authority - CA)

Die Certificate Authority ist der Notar der digitalen Welt: Sie stellt digitale Zertifikate aus, signiert, speichert und widerruft sie mit ihrem privaten Schlüssel und bildet eine Vertrauenshierarchie (Quellen: GeeksforGeeks, Wikipedia, NIST, NCSC UK).

Denken Sie an bekannte CAs wie DigiCert, Let's Encrypt oder VeriSign - sie bestätigen die Identität von Millionen von Websites.

Die Registrierungsstelle (Registration Authority - RA)

Die Registration Authority fungiert als Detektiv der digitalen Identität: Sie überprüft Identitäten, bevor Zertifikate ausgestellt werden. Die RA kann organisatorisch von der CA getrennt sein (GeeksforGeeks, Wikipedia).

Digitale Zertifikate (X.509)

Digitale Zertifikate sind die Ausweise der digitalen Welt: Sie binden öffentliche Schlüssel an Identitäten, werden von der CA signiert und können über das öffentliche CA‑Schlüsselmaterial verifiziert werden (GeeksforGeeks, Wikipedia).

Private Schlüssel‑Token

Private Key Tokens sind digitale Tresore für private Schlüssel und nur für Eigentümer zugänglich. Hardware‑Token sind Best Practice für sicheren Schlüssel‑Speicher (GeeksforGeeks).

Zertifikatsverwaltungs‑System (Certificate Management System - CMS)

Das Certificate Management System verwaltet Speicherung, Zugriff, Bereitstellung, Widerruf und Lebenszyklus von Zertifikaten - ein zentraler Bestandteil der PKI‑Betriebsführung (GeeksforGeeks, Wikipedia).

Zentrales Verzeichnis

Ein Central Directory dient als sicheres Repository zur Indizierung und Speicherung von Zertifikaten und Schlüsseln (Wikipedia).

Zertifikatsrichtlinie

Die Certificate Policy definiert Verfahren und Vertrauenswürdigkeitsanforderungen für Validierungsprozesse (Wikipedia).

Validierungsstelle (Validation Authority - VA)

Die Validation Authority stellt Validierungsinformationen über Drittparteien innerhalb der CA‑Domänen bereit (Wikipedia).

Der faszinierende Lebenszyklus eines digitalen Zertifikats

Haben Sie sich jemals gefragt, wie ein digitales Zertifikat geboren wird und sein Leben führt? Der Prozess ist faszinierender, als Sie denken mögen:

Schritt 1: Identitätsüberprüfung

Alles beginnt mit der Registration Authority, die die Identität von Benutzern oder Geräten bestätigt - ein kritischer Teil der enrollment and identity verification processes (GeeksforGeeks, Wikipedia). Praxisbeispiele zur Identitätsprüfung finden Sie z. B. hier: Identitätsprüfung in der Immobilienwirtschaft.

Schritt 2: Zertifikatsausstellung

Die Certificate Authority generiert und signiert ein X.509‑Zertifikat, das den öffentlichen Schlüssel und die Identität enthält (GeeksforGeeks, Wikipedia).

Schritt 3: Verteilung und Nutzung

Zertifikate werden zentral gespeichert und öffentliche Schlüssel werden über Zertifikate ausgetauscht, um Verschlüsselung und Authentifizierung zu ermöglichen (GeeksforGeeks).

Schritt 4: Validierung

Empfänger überprüfen Zertifikate gegen den öffentlichen Schlüssel der CA. Vertrauen wird durch hierarchische CAs oder durch ein *Web of Trust* aufgebaut (Wikipedia).

Schritt 5: Widerruf und Verwaltung

Das Certificate Management System verwaltet Widerrufslisten (CRLs) oder OCSP für kompromittierte Schlüssel und unterstützt Schlüsselwiederherstellung und -vernichtung (GeeksforGeeks, NIST).

PKI löst das Problem der Authentizität öffentlicher Schlüssel („Woher wissen wir, dass dieser Schlüssel zur richtigen Person gehört?“) durch sichere Protokolle wie CMP für die Registrierung (GeeksforGeeks, Wikipedia).

Standards und Compliance: Die Regeln des digitalen Vertrauens

In der Welt der Cybersicherheit gibt es keine Improvisation. Alles folgt strengen Standards und Vorschriften von führenden Organisationen.

NIST definiert PKI als Richtlinien, Prozesse und Plattformen für die Verwaltung von Zertifikaten und Schlüsselpaaren - inklusive unterstützender Systeme wie PIV für Signaturen und Datenschutz (NIST). Dies ist besonders wichtig für public key infrastructure compliance NIST and government standards. Praktische Leitlinien finden Sie z. B. im Cybersecurity Best Practices 2026.

Der X.509-Standard definiert das Format für öffentliche Schlüsselzertifikate und ist die Grundlage für heutige Zertifikatsformate (Wikipedia).

PKI in Aktion: Anwendungen, die Ihr Leben berühren

E‑Mail und Kommunikation

Täglich senden Sie E‑Mails, ohne darüber nachzudenken, wie PKI sie schützt. Protokolle wie S/MIME und OpenPGP nutzen PKI für Verschlüsselung und Authentifizierung (Wikipedia). Lösungen für rechtssichere elektronische Signaturen basieren auf denselben Prinzipien - siehe z. B. rechtssichere eSignaturen und digitale Signatur‑Tools.

Web‑ und Netzwerksicherheit

PKI ist zentral für die SSL/TLS‑Bereitstellung: asymmetrische Schlüssel werden genutzt, um sichere Verbindungen zu initialisieren, bevor symmetrische Schlüssel die Sitzung übernehmen (Wikipedia). Jedes Schloss‑Symbol im Browser basiert auf PKI.

Internet of Things (IoT)

In einer vernetzten Welt ermöglicht PKI Vertrauensbeziehungen und TLS‑Verschlüsselung zwischen Geräten - entscheidend für die public key infrastructure implementation guide for IoT devices (Wikipedia). Praxisbeispiele finden Sie in der Gebäudeautomation und in Projekten zur Predictive Maintenance.

Dezentralisierte Modelle: Das "Web of Trust"

Das Konzept des Web of Trust basiert auf akkumulierten Signaturen vertrauenswürdiger Parteien und funktioniert fehlertolerant ohne zentrale CA - eine Alternative zu hierarchischer PKI (Wikipedia).

Häufig gestellte Fragen (FAQ)

Was ist der Unterschied zwischen CA und RA?

Die CA stellt Zertifikate aus und signiert sie; die RA überprüft die Identität Antragstellender bevor die CA ein Zertifikat ausstellt.

Wie erkennt man ein gültiges Zertifikat im Browser?

Achten Sie auf das Schloss‑Symbol, prüfen Sie das Zertifikat‑Issuer‑Feld und das Ablaufdatum sowie, bei Bedarf, den Fingerabdruck des Zertifikats.

Was passiert, wenn ein privater Schlüssel kompromittiert wurde?

Der Schlüssel muss widerrufen werden (CRL/OCSP) und alle zugehörigen Zertifikate müssen ersetzt werden; Notfall‑Prozesse des CMS sind hier entscheidend.

Ist PKI nur für große Organisationen relevant?

Nein - PKI skaliert: von individuellen E‑Mail‑Zertifikaten bis zu globalen Web‑PKIs (z. B. Let's Encrypt) und IoT‑Deployments.